1、网络隔离技术

网络隔离(Network Isolation)技术是网络安全技术的一个大类,是把两个或者两个以上可路由的网络(如TCP/IP)通过不可路由的协议(如IPX/SPX、 NetBEUI等) 进行数据交换而达到隔离目的。其主要原理是使用不同的协议,故也叫协议隔离。

网络隔离的主要目的:将有害的网络安全威胁隔离开,以保障数据信息在可信网络内进行安全交互。

一般的网络隔离技术都是以访问控制思想为策略,物理隔离为基础,并定义相关约束和规则来保障网络的安全强度,用于实现不同安全级别网络之间的安全隔离,并提供适度可控的数据交换的技术。有时也形象地称为网闸,或数据摆渡。

随着近几年的飞速发展,目前的隔离技术已经比较完善,涵盖了几乎所有级别用户的网络隔离需求。网络中的“隔离”一词与现实生活中的“隔离”存在某种认识上的区别,从传统意义来理解,“隔离”使两个网络真正分开,但这样来谈网络安全是没有任何意义的。事实上,网络安全中“隔离”后的两个网络并非完全没有联系,还是需要有正常的应用层数据交换的。

目前可以采用的隔离方法主要有以下三类:

①物理隔离。通过一定软、硬件方法使得访问内、外网的设备、线路、存储均相对独立。

②网络隔离。利用协议转换进行网间的数据交换。

③安全隔离。利用专用设备实现仅在应用层进行数据交换。

2、网络隔离技术的发展历程

到目前为止,整个网络隔离技术的发展经历了以下五代:

第一代隔离技术—完全的隔离;

第二代隔离技术—硬件卡隔离;

第三代隔离技术—网络协议隔离;

第四代隔离技术—空气开关网闸隔离;

第五代隔离技术—安全网闸隔离。

3、网络隔离技术的原理应用

①网间不同层次的主要安全威胁

网间的安全威胁主要来自来以下三个层次:

◆物理层。电气攻击、线路侦听、线路破坏等。

◆网络层。拒绝服务攻击、地址欺骗、碎片攻击等。

◆应用层。恶意代码、垃圾邮件等。

②网络隔离技术要求

无论采取哪种网络隔离方案,在具体应用中至少要在安全和控制中满足如下需求:

◆具有高度的自身安全性。

◆确保网络之间是隔离的。

◆保证网间交换的只是应用数据。

◆对网间的访问进行严格的控制和检查。

◆在坚持隔离的前提下保证网络畅通和应用透明。

③网络隔离的原理和分类

尽管正在广泛地使用各种复杂的软件技术,如防火墙、代理服务器、侵袭探测器、通道控制机制,但是由于这些技术都是基于软件的保护,是一种逻辑机制,这对于逻辑实体(黑客或内部用户)而言是可能被操纵的,即由于其极端复杂性与有限性,这些在线分析技术无法满足某些组织(如军队、军工、政府、金融、研究院、电信等)提出的高度数据安全要求。物理隔离技术就能较好地解决这些问题。

物理隔离主要应用在以下行业:各级政府机关和涉密单位;金融、证券、税务、海关等行业部门。

物理隔离技术的指导思想与防火墙有很大的不同:防火墙的思路是在保障互连互通的前提下尽可能安全,而物理隔离的思路是在保证必须安全的前提下尽可能互连互通。虽然物理隔离技术存在多种方式,但是它们的原理却基本相同。物理隔离产品常见的有物理隔离卡、 物理隔离集线器和物理隔离网闸三大类。

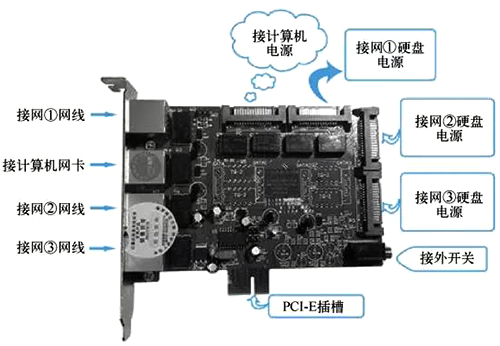

a、物理隔离卡(也称为“网络安全隔离卡”)是物理隔离的低级实现形式,是以物理方式将一台计算机虚拟为两个,实现工作站的双重状态。物理隔离卡构成如图1所示。

物理隔离卡构成

b、物理隔离集线器(也称为“网络线路选择器”、“网络安全集线器”等)是一种多路开关切换设备,它与物理隔离卡配合使用。

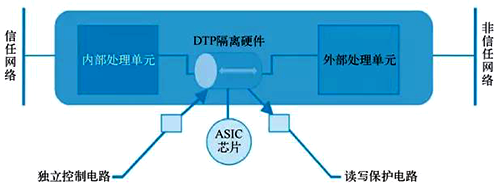

c、物理隔离网闸(也称为“网络安全隔离网闸”)是利用双主机形式从物理上隔离潜在攻击的连接方式。其中包括一系列的阻断特征,如没有通信连接、没有命令、没有协议、没有 TCP/IP连接、没有应用连接、没有包转发、只有文件“摆渡”,以及对固态介质只有读和写两个命令。物理隔离网闸原理图如下图所示。

物理隔离网闸原理图

④网络隔离的应用

根据具体的网络环境和所使用的网络隔离设备可以有如下几种应用方案。

a、主机隔离解决方案。该方案属于终端隔离解决方案,所采用的隔离产品是物理隔离卡。

b、信道隔离方案。该方案所采用的安全隔离产品是物理隔离集线器,当然物理隔离卡也是必不可少的。

c、主机-信道双网隔离解决方案。该方案属于混合隔离模式,所采用的隔离设备也有物理隔离卡和物理隔离集线器。

d、主机-信道多网隔离解决方案。该方案与上一方案其实相差不多,只不过此处隔离的不只是两个网络。所采用的设备有物理隔离卡、物理隔离集线器和网闸三类。

4、工业控制系统隔离技术应用

在工业控制系统网络和企业网络之间部署网络隔离设备/系统,可以很好地实现两者之间的安全隔离和两者之间数据的安全交换,既能满足企业的业务需求,又能杜绝因企业网络的接入导致工业控制系统感染病毒和木马的可能,还能避免工业控制系统网络信息的泄露,消除了安全隐患。

具体实现中,工业控制系统网络隔离设备可以采用总线级方式,构建非网络模式的数据交互控制,与目标网络不产生网络连接,并釆用非标准协议构成安全隧道,保障数据传输的安全性。

工业控制系统网络隔离设备包括内网主机模块、外网主机模块和隔离交换模块。内网主机模块负责与内网相连,并终止内网用户的网络连接,对数据进行安全处理。外网主机模块同理,但处理的是外网连接。内、外网主机模块分别具有独立的运算单元和存储单元,釆用专用、加固的操作系统。隔离交换模块由两个模块组成,即内、外网隔离交换模块。两个模块间采用数据排线互联。隔离交换模块通过双向数据摆渡控制,完成内、外网隔离交换模块数据的安全交换。

作者:安成飞、周玉刚

相关阅读

工业互联网TSN知识问答

工控人如何抵御针对PLC、上位机和交换机的网络攻击